Czy bezpieczeństwo hostingu, to temat który powinien interesować przedsiębiorcę (klienta firmy hostingowej)? Może wystarczy wybrać ofertę (kierując się np. ceną), zrealizować wdrożenie, a następnie skupić się tylko na rozwijaniu biznesu i zwiększaniu przychodów w firmie?

W dużej części tak. Jednakże stabilność, dostępność oraz szybkość działania serwisu www stanowi jeden z najważniejszych czynników sukcesu w sieci. Technologia, szczególnie w przypadku e-biznesu, stanowi, kręgosłup, na którym opiera się nasz codzienny biznes. Przedsiębiorca odpowiada również (zgodnie z przepisami RODO) za przetwarzane dane osobowe i ich ochronę przed ewentualnym wyciekiem. Do takich incydentów dochodzi całkiem często, wystarczy poczytać newsy w znanych serwisach security (https://sekurak.pl, https://niebezpiecznik.pl) lub po prostu wpisać w Google frazę “wyciek danych” .

Kto odpowiada za bezpieczeństwo usług biznesowych?

W praktyce odpowiedzialność za bezpieczeństwo i stabilność usług biznesowych udostępnianych klientom w sieci, dzielą między sobą:

- przedsiębiorca – właściciel zasobów i de facto administrator serwisu internetowego i kont e-mail,

- dostawca usług hostingowych, administrujący platformą na której działa serwis i poczta e-mail przedsiębiorcy.

Firma, która udostępnia zasoby na stronie musi przede wszystkim zadbać o aktualizację aplikacji oraz bezpieczne i zgodne z wewnętrznymi procedurami zarządzanie dostępami, które chronią dobre hasła. Jeśli chcesz dowiedzieć się więcej, polecamy rozmowę w podcaście Złapaniwsieć.pl: Technologia IT przyczyną strat w biznesie (?) https://zlapaniwsiec.pl/13/

O niektórych warunkach jakie musi spełniać bezpieczny hosting pisaliśmy w artykule poświęconym dedykowanemu właśnie do hostingu aplikacji internetowych systemu CloudLinux (CloudLinux – stabilny i bezpieczny hosting link: https://www.mserwis.pl/blog/cloudlinux-stabilny-i-bezpieczny-hosting/).

Warto przypomnieć najważniejsze jego cechy. System CloudLinux (używany na serwerach MSERWIS.pl) zapewnia stabilność serwera dzięki dedykowanym dla każdego użytkownika zasobom serwera (technologia Lightweight Virtual Environment) oraz zaawansowane bezpieczeństwo realizowane poprzez izolację klienta w jego własnym zwirtualizowanym systemie, jest to tzw. “klatka” (technologia CageFS). Takie cechy systemu operacyjnego, pozwalają uniknąć skutków ewentualnych incydentów bezpieczeństwa, wynikających z zaniedbań użytkownika biznesowego hostingu. Np. włamanie do jednego serwisów (strony www), nie rodzi żadnych skutków dla pozostałych serwisów utrzymywanych na tym samym serwerze.

Można podnieść poziom bezpieczeństwa np. w przypadku, kiedy przedsiębiorca utrzymuje w swoim serwisie dane osobowe klientów, wtedy hosting jest chroniony dodatkowym oprogramowaniem monitorującym zagrożenia i reagującym na nie w trybie rzeczywistym.

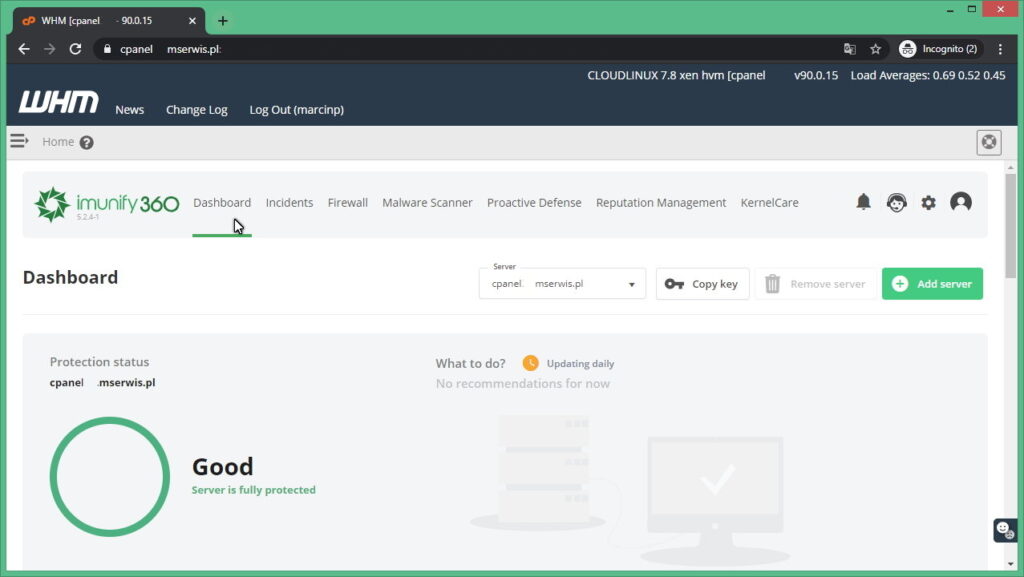

Przykładem takiego oprogramowania jest Imunify360, który stosujemy na serwerach MSERWIS.pl w ofercie szybkiego, bezpiecznego i stabilnego hostingu Ultra.

Imunify360 to kompleksowe zabezpieczenie serwerów przed atakami i działaniem szkodliwego oprogramowania, tzw.malware. Jest oparte na algorytmach sztucznej inteligencji i tzw. ochronie proaktywnej. Technologia ta potrafi w czasie rzeczywistym analizować i wykrywać zagrożenia, również te które są przez ich twórców często modyfikowane, aby omijać istniejące systemy security. Dodatkowo analizuje faktyczne działanie potencjalnie szkodliwego oprogramowania, nie tylko jego kod.

Wyniki działania mechanizmów ochrony są prezentowane w konsoli centralnej zarządzania incydentami (Centralized Incident Management) – Rysunek 1, dostępnej dla administratora danego serwera

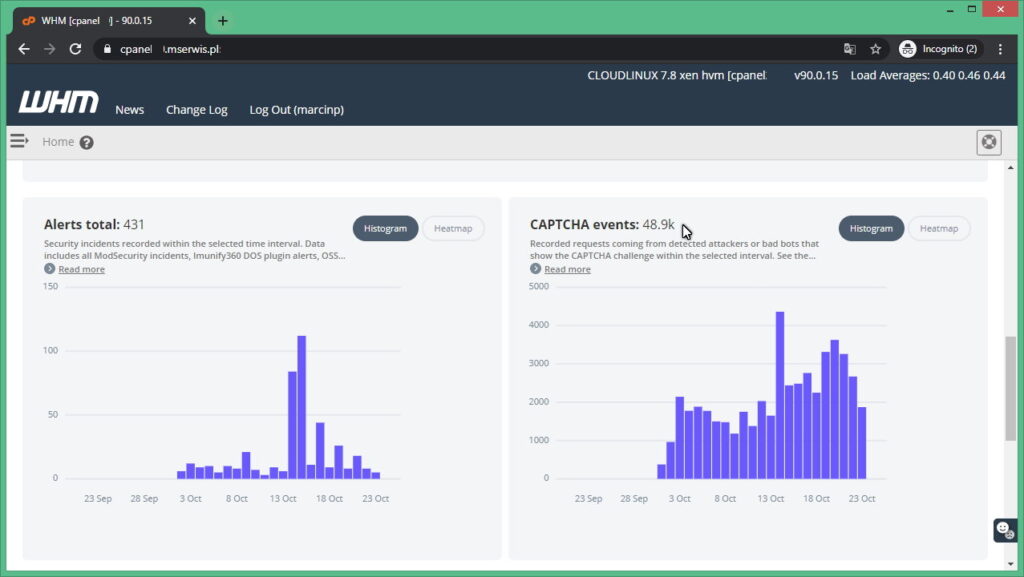

Na pulpicie raportowane są statystyki dotyczące prób ataków, między innymi na panel administracyjny systemów CMS (Rysunek 2). Tego typu próby ataków kończą się wyświetleniem mechanizmu captcha, co w większości przypadków kończy atak (próbę siłowego złamania hasła i zalogowania się do aplikacji zarządzającej stroną www).

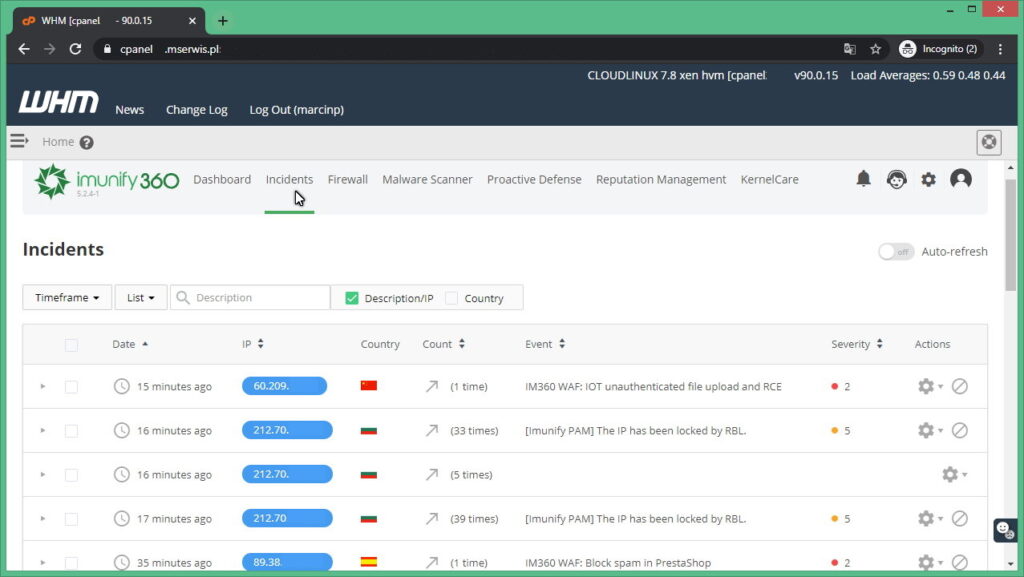

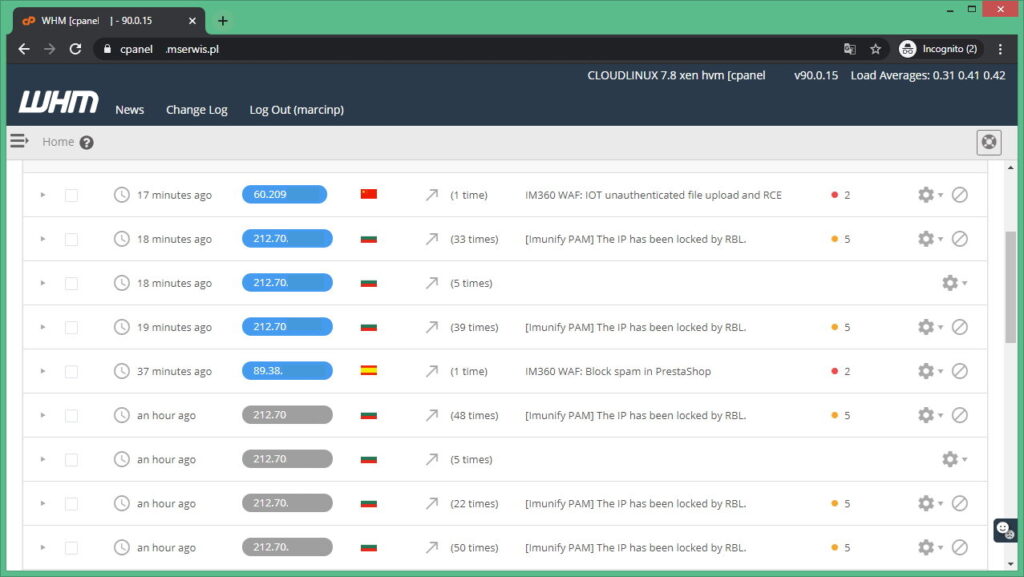

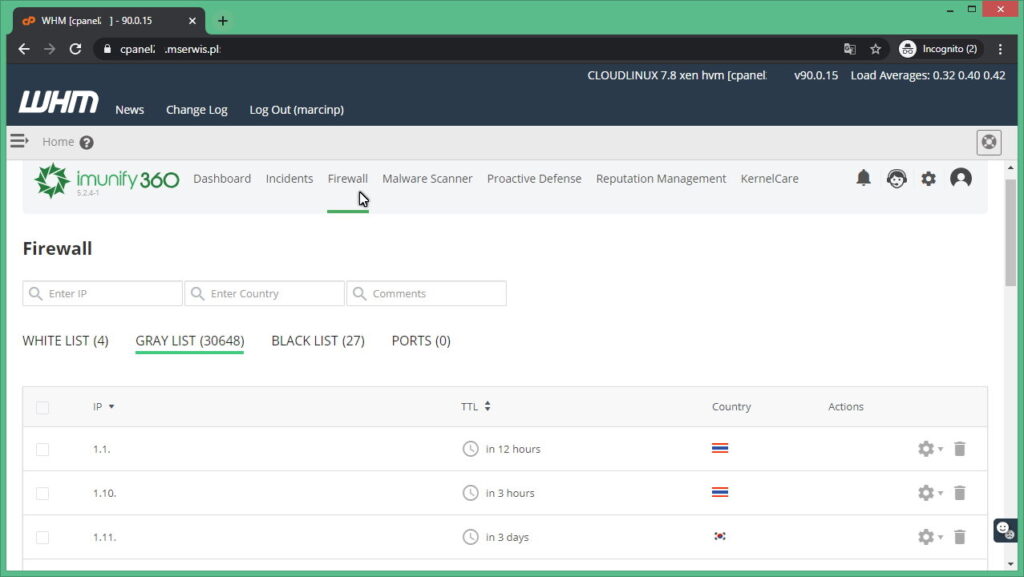

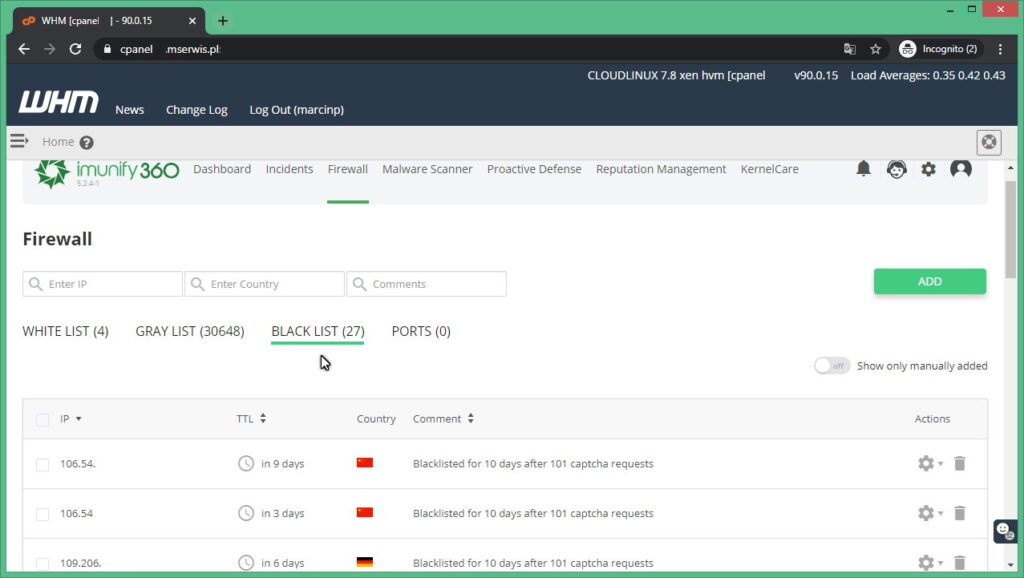

System na bieżąco raportuje administratorom również zablokowane próby ataku z określonych lokalizacji sieciowych (Rysunek 3 i 4).

Sześć poziomów zapewnienia bezpieczeństwa hostingu Imunify360

- Imunify360 działa na sześciu poziomach: Advanced Firewall – zaawansowana zapora sieciowa, chroni przed atakami siłowymi (próbami zalogowania się do serwisu), atakami DoS (nastawionymi na blokowanie serwisów) oraz skanowaniem portów (rekonesans przed atakiem, rozpoznający dostępne serwisy). System automatycznie blokuje ataki poprzez umieszczanie adresów IP na “szarych” lub “czarnych” listach. Czas blokowania adresu sieciowego jest uzależniony od rodzaju i intensywności ataków (Rysunek 5 i 6).

2. Intrusion Detection and Protection System (IPS i IDS) – Imunify360 oferuje doskonały system zapobiegania włamaniom (IPS) z dużą bazą reguł polityki blokowania. System wykrywania włamań (IDS) zapewnia monitorowanie dzienników serwera. Incydenty są na bieżąco raportowane na pulpicie.

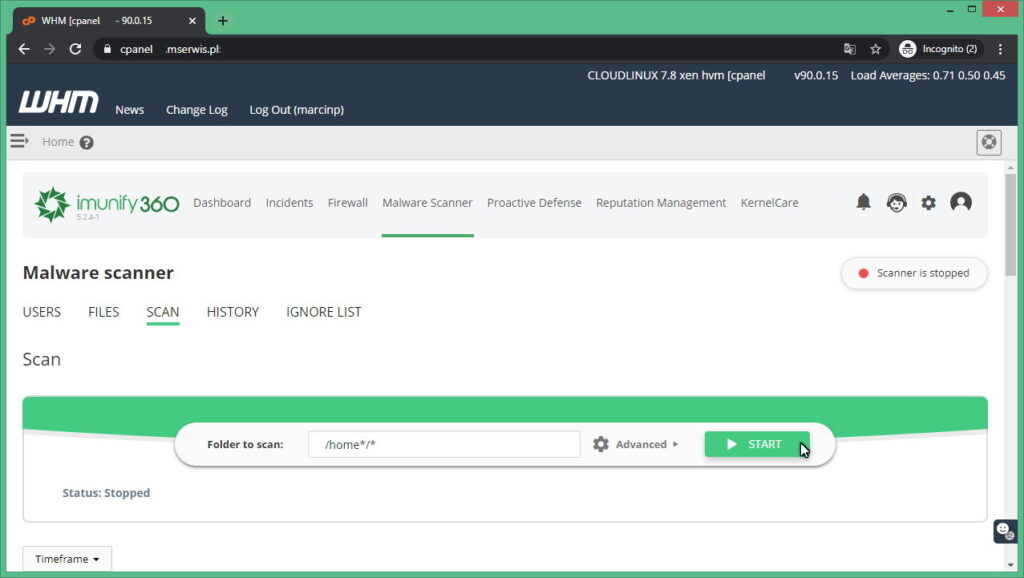

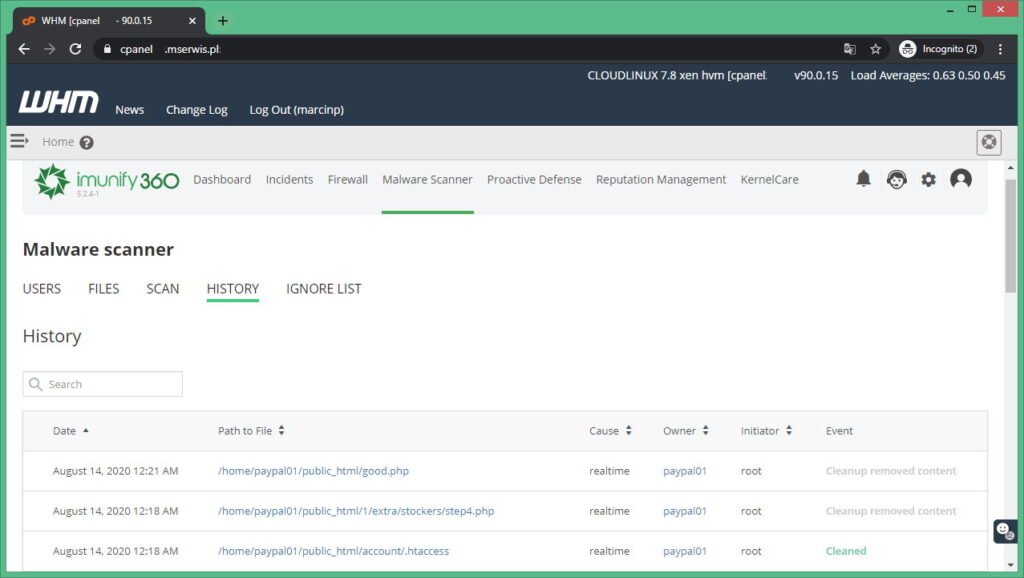

3. Malware Detection – wykrywanie szkodliwego oprogramowania poprzez automatyczne skanowanie w poszukiwaniu zainfekowanych plików wraz z obsługą ewentualnej ich kwarantanny (Rysunek 7 i 8).

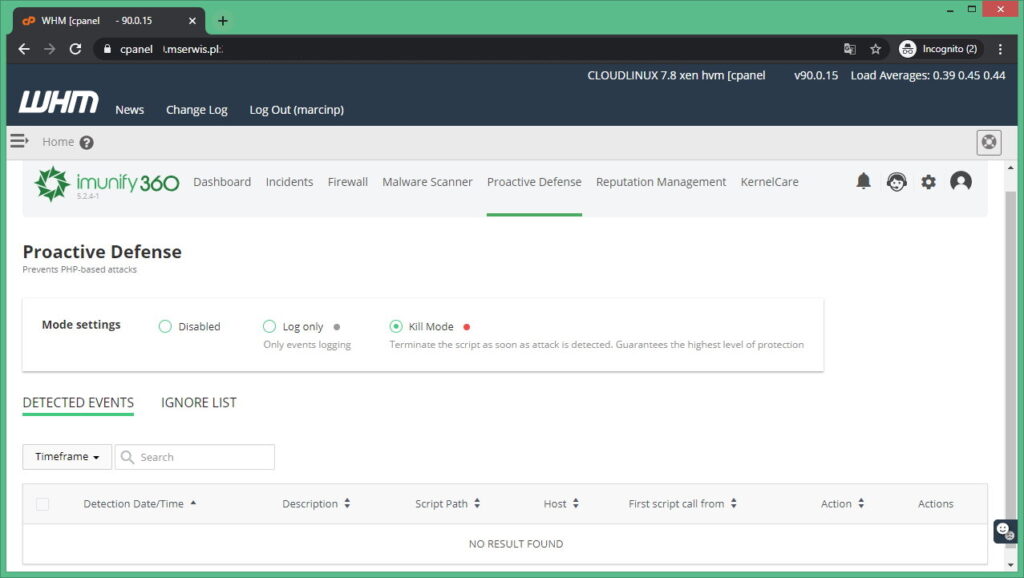

4. Proactive Defense – ochrona proaktywna, zatrzymuje najnowsze zagrożenia (tzw. zero-day) poprzez analizę działania skryptów w bezpiecznym izolowanym środowisku (sandbox). System neutralizuje zagrożenia wykryte w kodzie PHP i zapobiega atakom bazującym na tej technologii (Rysunek 9).

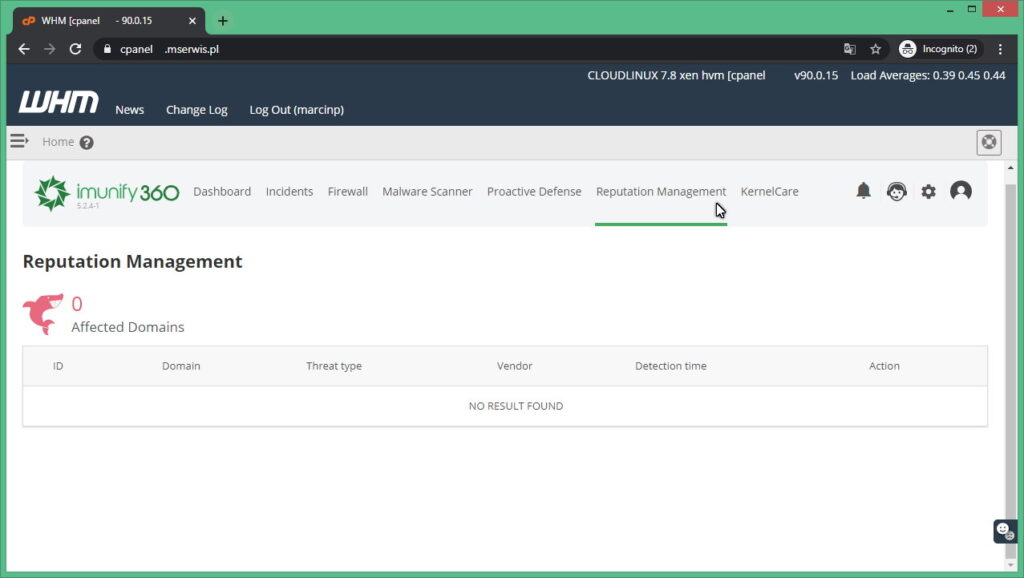

5. Reputation Management– monitorowanie reputacji witryny. Sprawdzenie dostępnych list reputacyjnych (tzw. „czarnych” list) pod kątem obecności na nich hostowanych witryn i ewentualne informowanie administratora serwera i właściciela witryny.

Analiza reputacji hostowanych witryn jest raportowana jak na Rysunku 10.

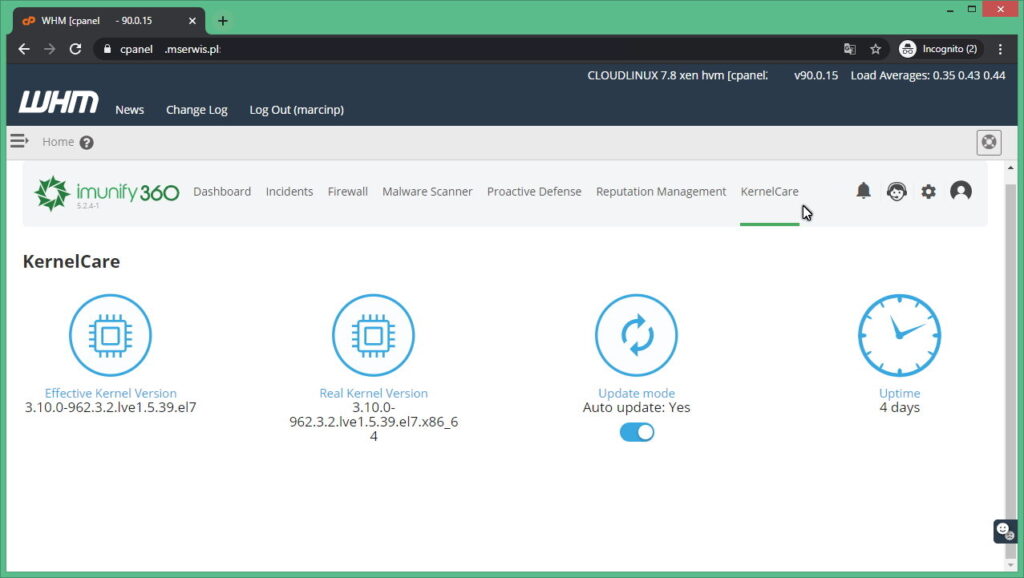

6. Patch Management – zaawansowane zarządzanie aktualizacjami. Możliwość aktualizacji jądra systemu Linux bez konieczności ponownego uruchamiania serwera, agent co 4 godziny sprawdza dostępność aktualizacji (usługa Kernel Care – Rysunek 11). Aktualizacje wszystkich wersji PHP pod kątem znanych luk w zabezpieczeniach.

Podsumowanie

System CloudLinux w połączeniu z oprogramowaniem Imunify 360 zapewnia bezpieczny i stabilny hosting aplikacji internetowych, w środowisku wielu stron www należących do różnych klientów, utrzymywanych na jednym serwerze.

Zapewnia izolowane środowisko dla każdego klienta wraz z kompleksową ochroną przed najczęściej występującymi wektorami ataku, co w połączeniu z opieką nad aplikacjami ze strony przedsiębiorcy, zapewnia ciągłość biznesową (dostępność aplikacji www), która gwarantuje systematyczne przychody.

Zapewnij sobie kompleksowe zabezpieczenie serwera Imunify360, które uchroni Cię przed atakami i działaniem szkodliwego oprogramowania. Załóż serwer Ultra w opcji ULTRA-M bądź wyższej i przetestuj działanie Imunify360 przez 14 dni za darmo lub zleć nam bezpłatną migrację hostingu!

Komentarze

8 odpowiedzi na “Bezpieczny i stabilny hosting z Imunify360”