WordPress i kwestie związane z jego bezpieczeństwem to częste zagadnienia pojawiające się w pytaniach naszych klientów, a więc również regularnie pojawiający się temat na naszym blogu. Ostatnie tygodnie przyniosły wiele złych wydarzeń – doszło do licznych włamań na całym świecie do stron opartych o WordPress z uwagi na “dziurawe” wtyczki.

Przeczytaj ten artykuł, aby dowiedzieć się, co się stało i jak może to Ciebie dotyczyć.

Jak dochodzi do włamania do WordPress?

Nasi klienci bardzo często w takich przypadkach do nas piszą “ale ja przecież nic nie robiłem z moją stroną przez ostatnich 5 lat”. Niestety najczęściej właśnie to jest przyczyną włamań.

Co mogło doprowadzić do włamania:

- Nieaktualna wersja Twojego WordPressa.

- Nieaktualne zainstalowane wtyczki (plugins).

- Nieaktualne motywy graficzne (themes).

- Zainfekowanie Twojego komputera przez złośliwe oprogramowanie, które wykrada hasło do Twojego konta hostingowego.

- Użycie tego samego hasła do różnych usług i wyciek hasła z innej usługi.

- Utrzymywanie na serwerze innego, “dziurawego” WordPressa, np. stara wersja strony z 2009 roku w folderze “old”.

- Utrzymywanie na serwerze innego oprogramowania niż WordPress, które posiada dziury (np. nieaktualny Drupal).

Pamiętaj, że do wycieku hasła nie może dojść po naszej stronie. Wynika to z tego, że jako dostawca usługi nie przechowujemy Twoich haseł do logowania. Zamiast tego, przechowujemy ich szyfr, a weryfikacja hasła odbywa się przez porównanie szyfrów, a nie haseł.

O tym, jak regularnie dbać o bezpieczeństwo WordPress, pisaliśmy w artykule:

Jakie mogą być skutki włamania?

Hacker po udanej próbie ataku, umieszcza na Twoim koncie plik wykonywalny, który daje mu możliwość dowolnych zmian innych plików. Hacker może rozsiać złośliwe oprogramowanie po całym koncie, zmodyfikować istniejące pliki, dodać złośliwe zadania cron. Taki kod najczęściej jest szyfrowany tak, aby trudno było prześledzić zasady jego działania.

Z naszych obserwacji wynika, że większość ataków nie jest wymierzonych w konkretny serwis WWW. Włamania, których celem jest kradzież danych, nie są częste.

Najczęstsze efekty uzyskania nieautoryzowanego dostępu do Twojej instalacji WordPress to:

- Rozesłanie spamu z Twoich kont pocztowych. Atakujący wysyła często wiele tysięcy wiadomości e-mail reklamujących fałszywe usługi finansowe, lub zawierające linki do pobrania złośliwego oprogramowania. Tego typu spam bardzo szkodzi reputacji Twojej domeny i wpływa na to, że Twoje maile mogą być później częściej klasyfikowane jako spam.

- Dystrybucja złośliwego oprogramowania. W twojej domenie zostają umieszczone strony zachęcające do instalacji nieznanego programu. Linki do niej są następnie “reklamowane” np. w mediach społecznościowych.

- Spam SEO. Na Twojej stronie pojawiają się nowe podstrony z linkami pozycjonującymi do innych. Atakujący wykorzystuje reputację Twojej strony do swoich celów.

- Zniszczenie strony WWW. Atakujący może po prostu “dla zabawy” usunąć część lub wszystkie pliki Twojej strony WWW. W takim wypadku jej odzyskanie jest zazwyczaj możliwe z kopii zapasowej.

- Wyciek danych osobowych z Twojej strony WWW. To najgorszy możliwy scenariusz, gdyż wiąże się z wysokimi karami wynikającymi z przepisów prawa.

Popularne wtyczki, w których znaleziono podatności w grudniu 2020

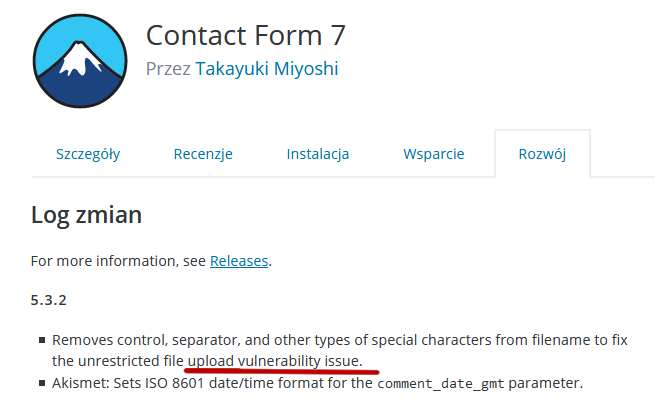

Contact Form 7

Contact Form 7 to bardzo popularna wtyczka do tworzenia różnego typu formularzy na stronach opartych o WordPress. Najczęściej chodzi o formularz kontaktowy. Wtyczka jest prosta w użyciu, używana przez ponad 5 milionów stron internetowych na świecie,

16 grudnia 2020 opublikowano opis błędu oznaczony kodem CVE-2020-35489. W wersjach tej wtyczki 5.3.1 i starszych odkryto podatność, pozwalającą na umieszczenie na serwerze dowolnego pliku bez jakiejkolwiek autoryzacji. Pozwala to atakującemu na pełen dostęp do danego konta hostingowego.

Nowa wersja 5.3.2 wtyczki Contact Form 7 została niezwłocznie opublikowana, która rozwiązuje ten problem. Użytkownicy tej wtyczki powinni jak najszybciej wykonać aktualizację.

WordPress Easy WP SMTP Plugin

Wtyczka WordPress Easy WP SMTP Plugin ma pół miliona aktywnych instalacji. Wtyczka pozwala na wymuszenie, by WordPress wysyłał wszystkie wiadomości e-mail przy użyciu SMTP, a więc nie z poziomu PHP, ale podobnie jak klient pocztowy. Zwiększa to poziom dostarczalności poczty.

Co prawda błąd we wtyczce nie jest tak istotny, jak w przypadku Contact Form 7, ale pozwala na wylistowanie wszystkich plików w folderze, w którym jest umieszczony. Umożliwia to znalezienie pliku dziennika, który może zawierać informacje o logowaniu do panelu administracyjnego WordPressa. Atakujący wywołuje reset hasła administratora, a następnie w pliku dziennika znajduje kod do resetu hasła.

Podatność została usunięta w wersji 1.4.3 wtyczki Easy WP SMTP Plugin

Redux Plugin

Redux to rozszerzenie z ponad milionem aktywnych instalacji. Rozszerza możliwości edytora Gutenberg w różnych szablonach. Umożliwia proste tworzenie świetnie wyglądających stron w WordPressie dzięki bibliotece ponad 1000 gotowych szablonów do samodzielnego dostosowania.

Wykryta podatność to typ CSRF (Cross-Site Request Forgery). Umożliwia ona atakującemu na wykorzystanie uprawnień aktualnie zalogowanego użytkownika (administratora) do wysyłania komend bez wiedzy tego użytkownika. WordPress posiada mechanizm tzw. “nonces”, jednorazowych tokenów, do uwierzytelniania żądań. Okazało się, że Redux weryfikował poprawność nonces tylko wtedy, gdy występowały one w żądaniu. W przypadku ich braku, żądanie było po prostu wykonywane.

Podatność załatano 12 grudnia 2020 w wersji 4.1.24 tej wtyczki.

Zwracamy uwagę, że tego typu incydenty zdarzają się regularnie. Na początku 2020 roku pisaliśmy już o podobnych przypadkach w artykule: https://www.mserwis.pl/blog/grozna-wtyczka-wordpress-zaktualizuj-ja-poki-nie-jest-za-pozno/

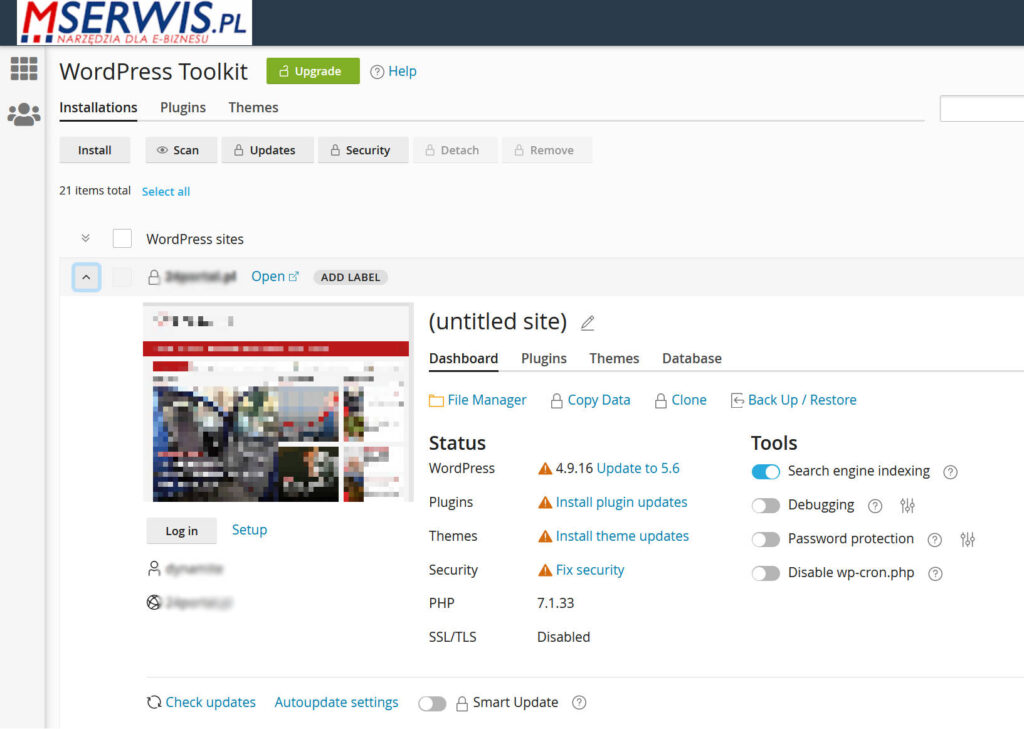

Automatyczne aktualizacje przy użyciu WordPress Toolkit

Od listopada 2020 roku na naszych serwerach wirtualnych dostępny jest WordPress Toolkit. To narzędzie zarówno do prostej instalacji dowolnych WordPressów w domenach podpiętych pod Twój serwer, jak również do zarządzania istniejącymi aktualizacjami.

WordPress Toolkit umożliwia między innymi na automatyczne aktualizacje Twojego WordPressa oraz wszystkich dodatków.

Aby włączyć tę opcję, zaloguj się do panelu administracyjnego serwera (cPanel) i przejdź do narzędzia WordPress Toolkit. Zobaczysz w nim listę wszystkich instalacji WordPress na swoim koncie. Przy każdym z nich widać przełącznik “Autoupdate settings”. Możesz tutaj włączyć aktualizacje samego WordPressa, aktualizacje wtyczek oraz aktualizacje motywów graficznych. Polecamy włączyć wszystkie opcje.

Jeśli wyjdzie aktualizacja danej wtyczki związana z jej bezpieczeństwem, WordPress Toolkit ją zaktualizuje bez konieczności manualnego działania. Dzięki temu Twoja strona WWW będzie bezpieczna. Fajne? Pewnie że fajne 🙂

Mój WordPress został zhakowany – jak żyć?

Jak najszybciej trzeba działać. Każdy dzień zwłoki to straty wynikające z braku działania serwisu WWW, a także spadek pozycji SEO, w tym wręcz groźba całkowitego usunięcia strony z indeksu Google.

Dostawca hostingu w przypadku wykrycia włamania ma obowiązek natychmiast zablokować działania włamywacza. Oznacza to najczęściej blokadę dostępu do całej instalacji WordPress. Dostęp jest nadal możliwy jednak z poziomu cPanelu lub FTP.

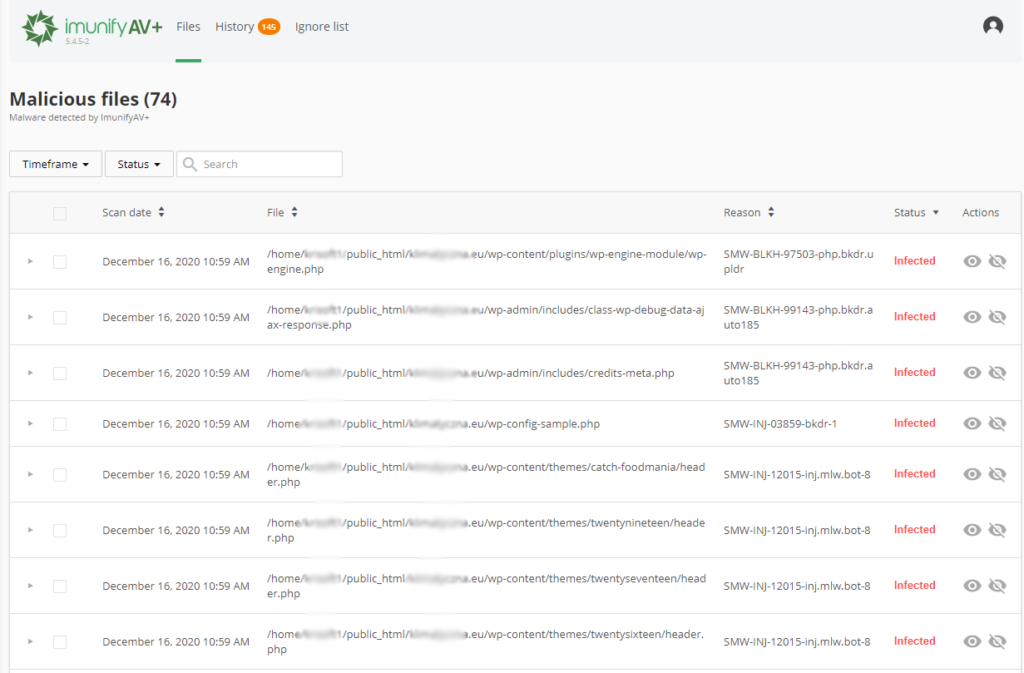

Korzystając ze skanera antywirusowego ImunifyAV możesz znaleźć wszystkie zainfekowane pliki na swoim koncie hostingowym:

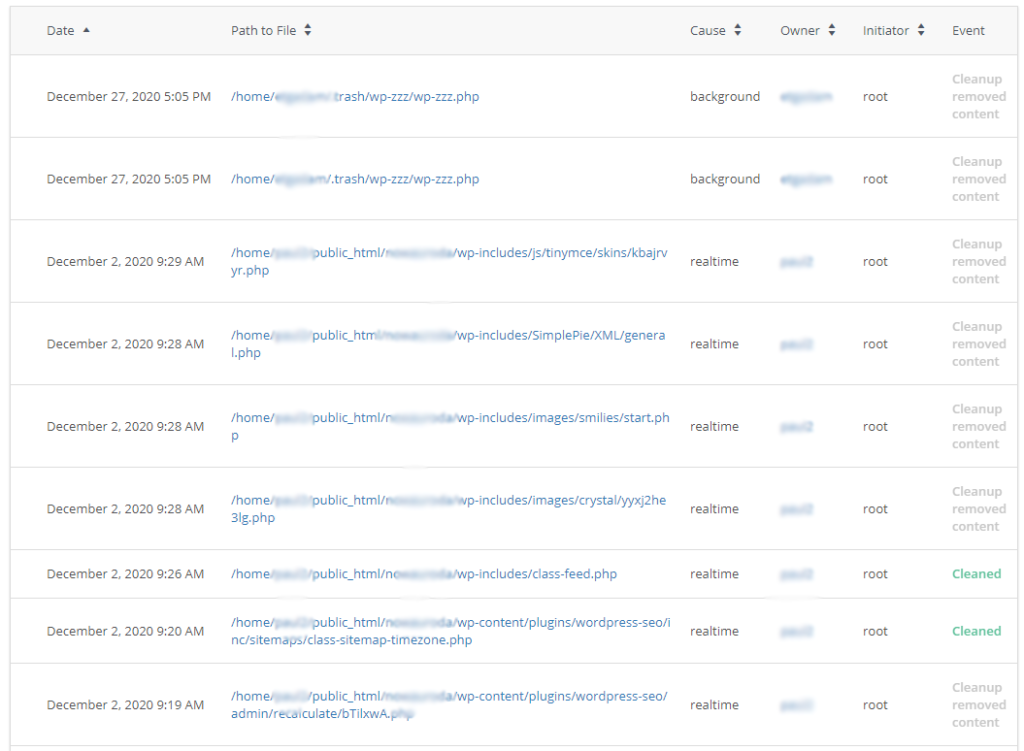

Jeśli korzystasz z serwera Ultra, masz dostęp do Imunify 360. To proaktywna ochrona, która zapobiega większości ataków. Jeśli jednak dojdzie do włamania, Imunify 360 automatycznie oczyści lub usunie złośliwe oprogramowanie.

Samo usunięcie złośliwych plików jednak może nie wystarczyć. Następnie należy w izolowany sposób odzyskać dostęp do panelu WordPress, aby wykonać w nim niezbędne porządki i aktualizacje, a także rozwiązać problemy wynikające z dokonanego ataku.

W naszym systemie pomocy znajduje się artykuł, który krok po kroku opisuje jak możesz samdzielnie przeprowadzić prace oczyszczające i zabezpieczające WordPress:

https://www.mserwis.pl/konserwacja-wordpress

Pamiętaj, MSERWIS to nie tylko dostawca hostingu. Posiadamy własny dział programistyczno-rozwojowy, w ramach którego świadczymy również usługi dla naszych klientów. Jedną z takich usług jest odwirusowywanie i zabezpieczanie stron opartych o WordPress. Posiadamy regularnie aktualizowane procedury reakcji i działania, które pozwalają nam przywrócić do działania większość zainfekowanych serwisów WordPress, a także skutecznie zabezpieczyć je na przyszłość. Wiemy że czas jest kluczowy – większość zleceń realizujemy w ciągu 24 godzin.

Twój WordPress został zhakowany? Niezależnie od tego, czy masz hosting w MSERWIS, czy gdzie indziej, możemy szybko pomóc. Zobacz:

Jako CEO MSERWIS posiadam ponad 20-letnie doświadczenie z zakresu tworzenia oprogramowania, funkcjonowania domen oraz serwerów wirtualnych. Odpowiadam za nadzór nad wszystkimi aspektami działalności, w tym sprzedażą, marketingiem, finansami i opracowywaniem strategii biznesowych. Pomagam przedsiębiorcom tworzyć sklepy e-commerce i konfiguratory 3D, które zapewniają więcej klientów dla ich biznesów.

Komentarze